Boas!

Será que posso usar um conjunto destes da corinex para efectuar uma ligação LAN em cima do sinal da ZON , isto da minha casa para a casa do meu vizinho que fica a uns 100 metros da minha ? Ou será que a ZON não vai gostar ??

Topico das duvidas de algibeira, do How It's Made e das questões existenciais

#26

Mensagem publicada 24 January 2014 - 17:13

#27

Mensagem publicada 28 January 2014 - 15:52

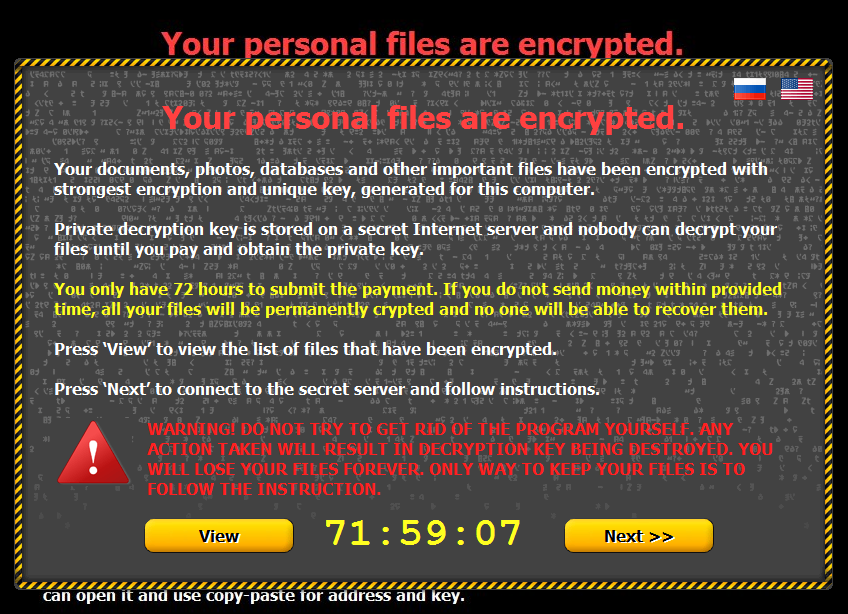

Tenho ouvido falar bastante do Ransomware Cryptolocker

Ja alguem aqui apanhou ? E mais importante, conseguiram resolver ?

Citando coisas que apanhei na net:

Cuidado com os sites que dão para ver TV Online e com os anexos de emails desconhecidos. Este virus/malware/ransomware é do mais lixado que há, e faz parecer o famoso "virus da psp" uma brincadeirinha.

CryptoLocker é um vírus ransomware criado por criminosos virtuais. O virus está a ser distribuído através de kits de exploração que se infiltram no computador do utilizador utilizando as vulnerabilidades de segurança encontradas nos softwares desatualizados. O recursos mais comuns destes kits de exploração são mensagens de e-mail, sites maliciosos infetados e downloads drive-by. Note-se que, como kits de exploração dependem de softwares desatualizados para se infiltrar num computador, mantendo o seu sistema operacional e todos os programas instalados atualizados, podem diminuir muito o risco de ter um PC infectado por tais vírus ransomwares.

Após a infiltração bem sucedida, CryptoLocker encripta os ficheiros na máquina infetada e exige o pagamento de um resgate de 300 USD ou 300 euros, a fim de desbloquear o computador e desencriptar os ficheiros. Os criminosos virtuais exigem o pagamento do resgate utiizando Ukash, cashU, MoneyPak ou Bitcoin. Note-se que pagar esta multa seria igual a enviar o seu dinheiro para os criminosos virtuais e não há garantias de que os seus arquivos nunca sejam vai ser desencriptados. Em situação ideais, os proprietários do computador infetado devem remover este vírus e recuperar os seus ficheiros a partir do backup.

CryptoLocker

CryptoLocker encripta vários tipos de ficheiros (.doc .xls .eps .ppt. .ai .jpg .srw .cer) encontrados na máquina comprometida. Note-se que, enquanto o processo de remoção do vírus não é muito complicado, no momento de escrever este artigo não existem ferramentas conhecidas que possam desencriptar os ficheiros encriptados. Hoje em dia os vírus ransomwares estão a tornar-se cada vez mais complexos e, devido à capacidade de encriptação é especialmente importante ter backups dos seus ficheiros

Mais info:

CryptoLocker

Saiba como se proteger contra o CryptoLocker | Pplware

CryptoLocker

Instruções de remoção de Cryptolocker

Cryptolocker Ransomware sequestra até arquivos na nuvem | seu micro seguro

Ransomware: Seqüestro Digital - HSBC Bank Brasil S.A.

Cryptolocker já afetou mais de 250 mil utilizadores - B!t Magazine

CryptoLocker is Bad News | We use words to save the world | Kaspersky Lab Official Blog

Cryptolocker | PCGuia

Internet Segura • Alerta para ameaça: Cryptolocker | Noticias

Sophos detecta grande actividade do malware CryptoLocker - BSPI - Intelligent Business Solutions

Cryptolocker Ransomware sequestra até arquivos na nuvem

CryptoLocker RansomwareSequestros não existem apenas na vida real. Eles também não se restringem a ter pessoas como reféns. No mundo digital, sequestrar arquivos e exigir o pagamento de resgate não é mais raridade e no início de novembro o departamento de segurança digital dos EUA descobriu mais um caso, o ransomware CryptoLocker.

Ransomware CryptoLocker se alastra via phishing

O vírus infecta computadores e criptografa documentos que estão no HD da máquina ou em pendrives conectados nela. Além disso, ele consegue fazer o mesmo com arquivos que estão hospedados em serviços na nuvem, algo nunca visto antes nesse tipo de ameaça virtual.

Após o “sequestro” o ransomware CryptoLocker exibe uma mensagem na tela do aparelho contaminado, dizendo que a vítima deve pagar o resgate no valor de US$ 300 em até 72 horas, do contrário os documentos vão ser deletados permanentemente.

Até o momento a praga vem atuando apenas no território norte-americano, mas ela está se espalhando com rapidez, e a equipe que lida com emergências na área de segurança virtual no governo dos EUA, a US-CERT (US-Computer Emergency Readiness Team), emitiu um alerta sobre o malware na última quinta-feira (14).

Na maioria das vezes o ransomware CryptoLocker se espalha por phishing, técnica que consiste no envio de mensagens falsas com o objetivo de infectar dispositivos em busca de informações dos usuários. O mais comum nesse caso é o envio de e-mails em nome de grandes transportadoras dos EUA, como FedEx e UPS, contendo links ou anexos que levam o usuário a uma página que contém o vírus e contamina a máquina.

As recomendações para evitar esse tipo de problema são as mesmas: manter os softwares de segurança atualizados, assim como os demais programas utilizados no dispositivo. Além disso, nunca abra mensagens e/ou anexos de endereços de e-mails desconhecidos ou de serviços não solicitados. Até o momento não foi divulgada uma estimativa de quantas pessoas foram infectadas com o ransomware CryptoLocker.

#28

Mensagem publicada 01 February 2014 - 14:08

Boas!

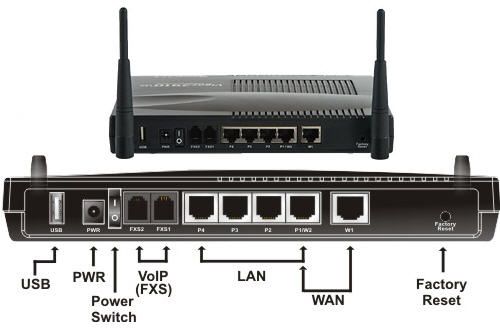

Estou habituado a configurar routers ADSL Draytek, sobretudo os modelos da familia Vigor 2700 ; Vigor 2710 ; Vigor 2820 e 2830 .

Os Vigor 2820 e 2830 para além de ADSL T~em porta WAN; e já configuei com sucesso um 2820 ligado directamente ao ONT de Fibra da PT PRime.

A minha dificuldade e duvidas são :

1) Se eu não quiser utilizar o Speedtouch/Technicolor da PT , posso configurar o numero de telefone fixo da PT directamente num Draytek que tenha VOIP ?

2) Em routers Draytek Com Wan , como por exemplo os Vigor 2820 e 2830 ; Vigor 2910 e 2930 , quais os passos a dar para que fiquem acessiveis via VPN , isto quando são colocados em cascata com o Speedtouch/Technicolor da PT (por exemplo quando se pretende manter a funcionalidade das boxes da TV) .

Ou nunca vale a pena manter o Speedtouch/Technicolor ?

#29

Mensagem publicada 12 March 2014 - 14:00

Uma duvida que tenho há uma série de tempo é: Porque é que nas aldeias e zonas rurais, os cabos de telefone / fibra e os da electricidade seguem sempre em postes diferentes ?

Normalmente os das comunicações são em pau , e os da electricidade em Cimento .

Porque não um unico poste para tudo, uma vez que grande parte do caminho é comum ?

PS: enquanto pesquisava imagens, encontrei algo que nunca vi antes: Distribuicao a 7200V , em que cada casa tem o seu proprio transformador:

https://sites.google...nergia-eletrica --- Isto existe por cá ?

Editado por civismo, 12 March 2014 - 14:00.

#30

Mensagem publicada 31 March 2014 - 18:09

Boas!

Apesar de eu não ser certificador, gostaria de fazer testes em alguamas redes .

O ideal seria um Fluke, como estes, que custam o mesmo que um automóvel.

http://www.cableorga...s/fluke-dtx.htm

Ja ouvi dizer que ha quem consiga fazer algo parecido, recorrendo a um portatil com placa de rede intel e colocando um swith na outra ponta.

Ja alguem aqui tentou isto ?

Por ultimo, vou encomendar um brinquedo destes:

http://www.dx.com/pt...41#.UzmtpVcVBdw

( manual: http://www.meterstes...er-NF-8208R.pdf )

#31

Mensagem publicada 17 April 2014 - 09:34

Os problemas realacionados com o fim do suporte do XP ja começaram !

Ligou-me um cliente a queixar-se de erros, lentidao e mensagens de erro de memória , liguei-me remotamente e apercebi-me que era um problema do antivirus gratis da microsoft - security essentials .

O mais estranho é que era suposto o security essentials actualizar ainda por mais um ano, mas aparentemente a microsoft desistiu ja do seu suporte .

Esta visto que não há almoços grátis

Entretnato estive a investigar, e parece que isto dos problemas do security essentials no XP é uma praga !

http://answers.micro....8-485ba538e3b2

Esta visto que isto para quem arranja computadores vai ser melhor que o virus da PSP !

************************************************** ****************************

Bug in Microsoft Security Essentials lames Windows XP

Since the end of support for Windows XP, strange things happen on some computers with the formentioned operating system using Microsoft Security Essentials.

First Microsoft informed the world that MSE would still be supported (read: updated) on XP until July 2015, but since April 10th the system tray icon of MSE has turned RED (and stays red!) to tell us after every boot up that the computer is not protected anymore because of the end of support for XP. Microsoft is not only misleading users with this message but frightening them as well. I call this unacceptable!

Secondly another - more crippling - problem has arisen. I am a professional computer engineer and maintain many desktops and laptops for my customers on a daily base: as of today (April 16th) I have seen about 12 computers on which Windows XP - after every boot up - throws up an error message referring to MSE, stating: "MsMpEng.exe application error. The instruction at "0x5a4d684d" referenced memory at "0x00000000" The memory could not be read", leaving the computer in an unusable state, because it won't go on anymore, whatever you try, and the only solution is to disable MSE or uninstall it completely (if a user who is not a computer engineer knows how to do that anyway!). This I call even more unaceptable!!

I'm not suggesting that Microsoft is doing this on purpose, but I can't imagine that this situation is coincidental.... And how is Redmond supposed to fix this problem when those computers are not responding anymore, apart from the fact that updates and hotfixes are no longer offered?

#32

Mensagem publicada 01 July 2014 - 13:28

Utilizo o no-ip numa série de clientes com routers Draytek, e desde ontem que tenho experienciado problemas

Ja estive a ler sobre o assunto e tem a ver com um desentendimento entre o no-ip e a microsoft ... supostamente a microsoft bloqueou um servidor qualquer do no-ip nos estados unidos.

POdem ler mais sobre o assunto aqui: https://www.noip.com...osoft-takedown/

Utilizo o no-ip numa série de clientes com routers Draytek, e desde ontem que tenho experienciado problemas

Ja estive a ler sobre o assunto e tem a ver com um desentendimento entre o no-ip e a microsoft ... supostamente a microsoft bloqueou um servidor qualquer do no-ip nos estados unidos.

POdem ler mais sobre o assunto aqui: https://www.noip.com...osoft-takedown/

e outros links interessantes ... este problema esta a deixar milhões de utilizadores de todo a mundo a pé !

http://arstechnica.c...-no-ip-domains/

http://www.pcpro.co....n-hits-millions

http://blogs.technet...disruption.aspx

http://www.theregist...ware_marketing/

http://yro.slashdot....utm_medium=feed

#33

Mensagem publicada 01 July 2014 - 20:40

UPDATE: Durante o dia ja consegui ligar-me a alguns routers remotos, talvez 1 em cada 3

No entanto neste momento o NOIP esta mesmo em baixo, nem o site ou o blog funcionam

Entretanto ja ha algumas noticias em Portugues sobre o assunto:

http://abertoatedema...do-no-ip-e.html

http://www.tecnologi...pela-microsoft/

E ha ainda o Twitter sobre o status do NOIP

https://twitter.com/NoIPStatus

#34

Mensagem publicada 21 January 2015 - 19:30

Tenho entre mãos mais um caso de um pc que apanhou esta porra do cryptolocker ( Crypto Ransomware ) , neste caso numa nova versão, chamada

CTB-Locker AKA Critroni

É a segunda vez que o vejo ao vivo , na vez anterior encriptou apenas o que estava no ambiente de trabalho, mas desta vez correu as pastas todas e encriptou tudo o que eram .JPG , .XLS , .DOC, .PDF ... até os ficheiros .DBX do outlook express encriptou.

Uma vez que o cliente precisa destes dados, e não tem backups recentes, está a equacionar pagar mesmo o resgate ...

Pelo que tenho lido, apesar de não haver garantias que funcione, ha relatos de alguns casos de sucesso.

Mais ainda, esta nova versão do CTB-Locker é simpatica, e oferece a desencriptação dos primeiros 5 ficheiros gratuitamente, possivelmente vou experimentar.

Pelo que tenho lido nas ultimas horas, Isto corre tudo o que é unidades locais, o que o torna bastante perverso, na medida em que se tivermos os nossos backups feitos numa unidade externa USB, ou num disco de rede NAS com uma letra mapeada, esses ficheiros do backup ficarão igualmente encriotados

Aparentemente só se espalha na rede através de unidades mapeadas , o que é bom pois pelos vistos não ataca as pastas partilhadas que não estejam mapeadas

Pelo que li, a dropbox e similares tambem são atacadas por este problema, no entanto têm a possibilidade de versioning, ou seja de ir buscar versões anteriores do ficheiro, contudo li que o processo é doloroso na medida em que tem que ser feito ficheiro a ficheiro, o que é uma grande dor de cabeça se estivermos a falar de milhares de ficheiros, por ex pastas de documentos ou albuns de fotografias.

Pelo que li , estes Crypto Ransomware apanham-se sobretudo atraves de anexos infectados, por ex PDF´s que na realidade são executaveis.

COm os meus clientes foi assim que aconteceu, e segundo li é a principal forma de infecção.

Ao que parece este Crypto Ransomware consegue fintar muito bem a maioria dos antivirus, na medida em que é o proprio utilizador que ao estar distraido / confundido acaba por executar o virus, julgando estar a abrir um .PDF ou outro anexo benigno

PEssoalmente nem uso antivirus nos meus computadores (apenas corro o malwarebytes esporadicamente), pois acredito que a maioria dos virus apanham-se pelas más práticas, e defendo que um utilizador atento e conhecedor não precisa de um antivirus.

No entanto ha uns tempos apanhei um virus ao abrir um PDF infectado , num site clonado do ViaCTT, bastantante convincente . Até o endereço era convincente, chamava.-se salvo erro CTTVia .

Felizmente apercebi-me a tempo e desliguei logo a net e interrompi o processo, que se começou logo a espalhar pelo computador (windows 7 neste caso)

VOltanto ao que tenho neste momento entre mãos, neste momento ja tenho um clone do disco infectado, pois apesar de ser facil remover o Crypto Ransomware , poderei ainda precisar da versao infectada se tudo o resto falhar e o cliente quiser pagar o resgate

Para ja estou a tentar Data Recovery no disco infectado, pode ser que consiga ir buscar versões não infectadas dos ficheiros

**********************************************************************************

Para os interessados sobre esta materia e profissionais de IT / Administradores de sistemas,

partilho alguns links sobre o assunto :

**********************************************************************************

http://www.remove-pc...ove-ctb-locker/

http://www.bleepingc...are-information

http://threatpost.co...-control/107306

http://computervirus...ked-by-ctb.html

http://computervirus...ked-by-ctb.html

http://arstechnica.c...00-in-bitcoins/

https://www.foolishi.../cryptoprevent/

http://www.pcrisk.pt...encrypted-virus

http://www.eteknix.c...o-cryptolocker/

http://ubuntuforums....d.php?t=2189320

http://www.welivesec...g-cryptolocker/

http://www.prnewswir...-241457611.html

http://grahamcluley....locker-protect/

**********************************************************************************

IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE ::: IMPORTANTE :::

**********************************************************************************

>Façam Backups Regulares

>Os discos externos não são caros, espalhem os backups por varios discos

>Tenham versões offline dos ficheiros, é importante a existencia de "cold data", pois este problema pode atacar os originais e as copias de segurança online ao mesmo tempo !

#35

Mensagem publicada 24 January 2015 - 20:37

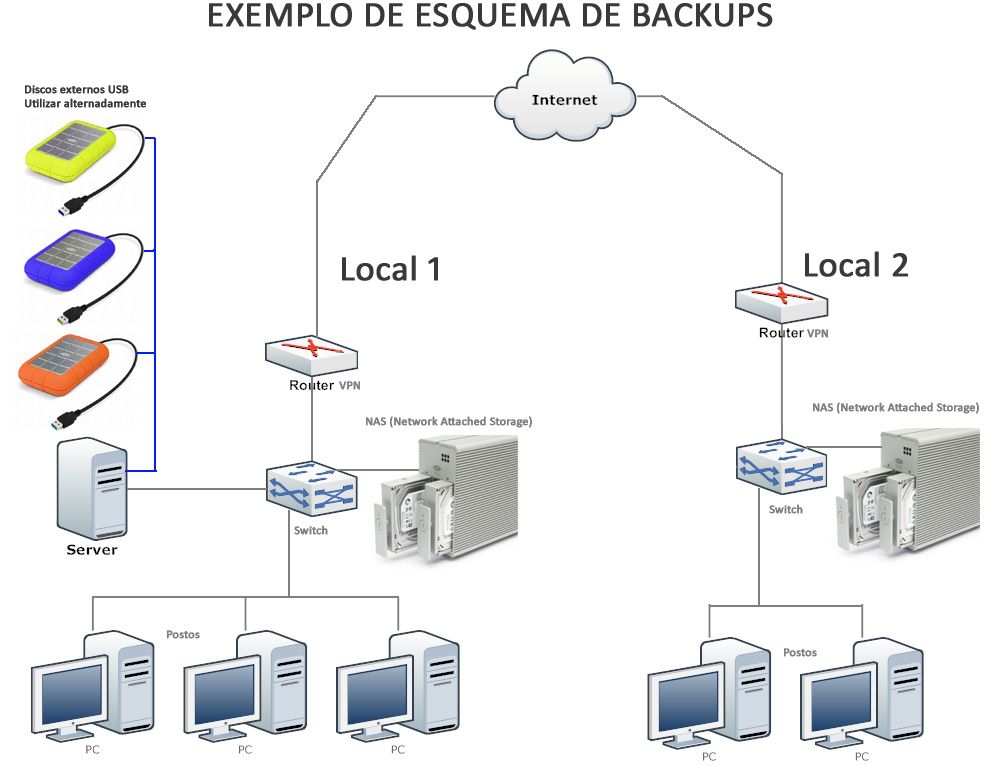

Isto do criptlolocker tem-me feito pensar em apurar os esquemas de backup

Estive aqui a fazer um esquema de backup para ser mais facil ilustrar :

Sobretudo o mais importante é mesmo evitar as unidades de rede, uma vez que o virus corre todas as unidades, mas pelos vistos não procura caminhos na rede.

Penso que o melhor sistema para uma empresa média será o armazenamento de rede, seja sele no servidor ou numa NAS.

É importante que este armazenamento não se faça num posto, pois os postos são muito mais vulneraveis a virus e malware do que servidores e NAS, nas quais se exclui o elemento humano, ou seja não há lá ninguem a trabalhar.

Nesse local de armazenamento de rede, no caso do exemplo da imagem seria no servidor, teriamos a existencia de uma pasta (ou disco) na qual centralizariamos toda a informação

Nos postos teriamos apenas links, por ex. no ambiente de trabalho

>Atalho nº1: Pasta partilhada pelos diversos colaboradores (que tambem podera ser sincronizada com a dropbox ou google drive)

>Atalho nº2: Pasta unica do utilizador, protegida com username e password exclusivo para casa utilizador

Cada utilizador fica responsavel por colocar os documentos na sua pasta de rede, pois sabe que apenas essa é abrangida pelo backup, e podera ser recuperada em caso de falhas

Mesmo o Outlook e outros dados locais poderão ver as suas copias de segurança feitas para a pasta unica de cada utilizador

Na optica do administrador de sistemas fica muito facil pois já sabe que tera que assegurar um unico backup: O da pasta do servidor ou NAS , a qual contem todas as outras subpastas

Sugiro que esse backup da pasta mestre do servidor seja feita para uma NAS

AO mesmo tempo poderá ainda ser feita para discos externos USB, os quais deverão estar fisicamente distantes após efectuar cópias de segurança (por ex levar para casa e ir rodando).

Para as copias de segurança automazidas aconselho o programa cobian backup (gratis) http://www.cobiansof...obianbackup.htm

No caso de empresas com mais do que uma localização, deverá existir uma VPN para interligar os dados e partilhas, e poderá haver uma NAS na localização remota a replicar os dados, como se vê na imagem.

#36

Mensagem publicada 02 January 2016 - 23:43

Comprei ha bocado um Zenfone 2 Laser ZE500KL para oferecer à esposa .. ha aqui opiniões sobre este equipamento ?

Estive indeciso entre este Asus ZE500KL, o Huawey Play

Ainda estou a tempo de devolver pois será para oferecer só daqui a uns dias

No fundo a indecisão foi entre estes três :

ASUS -- Zenfone 2 Laser ZE500KL - 5" IPS Gorilla Glass 4, Qualcomm Snapdragon 410 MSM8916 1,2 GHz Quad-Core 64-bit, 2GB, 16GB, Web Storage 100GB Google Drive for 2 years, LTE+Dual SIM, BT 4, 802.11b/g/n, Câmara 5MP+8MP, Android 5.0 w/ New ZenUI - Silver (IMF)

Huawei -- G Play Mini Black - Dual SIM, 5.0" (1280x720) HP IPS, 13MP AF Flash + 5 MP Camera, Hi620(V8R2) 8-Core 1.2 GHz, RAM 2GB + ROM 8GB, microSD card (up to 32GB), Wi-Fi 802.11b/g/n, 2.4G, Bluetooth 4.0 + EDR, Android 4.4, 2550 mAh

Archos -- 503071 Archos A50 Diamond S BK - Octa-Core, 16GB, 5" Amoled 1280X720 HD, Camara 16MP AF+Flash Front 8MP, A-GPS/BT/Wifi, Android 5.1.1 Lollipop

Este tópico está fechado

Este tópico está fechado